BugkuCTF逆向题目02 - [easy_vb]

## 本文结构- 逆向实战

- exeinfope查壳

- IDA静态调试

- OD动态调试

- 浅谈反思

## 逆向实战

- 一. 下载easy_vb.exe

`https://ctf.bugku.com/files/bbcc1a0688fbf3443febd43c2aca0b93/easy_vb.exe`

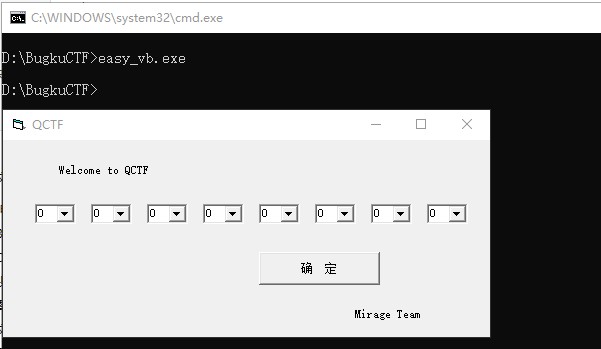

- 二. 让程序跑起来

- 三. exeinfope查看程序基本信息

!(https://i.loli.net/2019/03/16/5c8c5368736d6.jpg)

- 可以看到这是没有加壳的vb程序

- 四. IDA用起来

1. 载入easy_vb.exe

2. 直接搜索CTF得到flagg

!(https://i.loli.net/2019/03/16/5c8c57ee1b816.jpg)

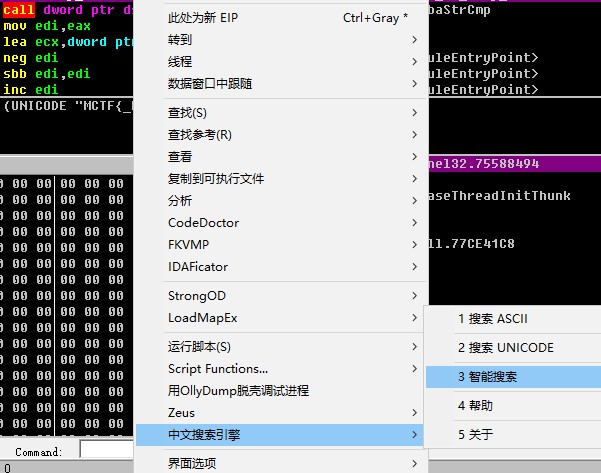

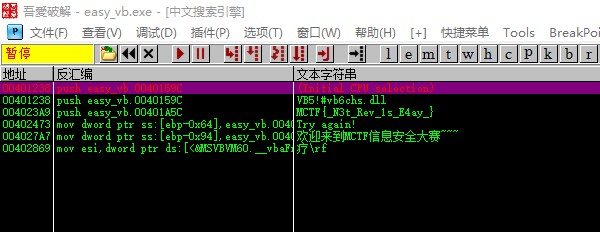

- 五. OD不甘落后

1. OD载入easy_vb.exe

2. 搜索字符串

3. 发现flag

- 六. 提交flag

## 浅谈反思

- 问题1:OD和IDA分别适合调试那种程序

网上搜索得到的都是,IDA适合静态调试,OD适合动态调试。

小白不懂了,什么是静态,什么是动态啊?

静态调试:可以查看程序反汇编代码,进行人工分析。

动态调试:可以在程序运行起来,跟进调试分析。

- 问题2:为什么调试之前要检查程序是否加壳

加壳程序会隐藏程序的入口点(OEP),阻止外部程序的反汇编分析。

- 问题3:OD使用字符串智能搜索出现中文乱码的解决方法

以管理员程序运行OD就可以了。 ilove52pj 发表于 2019-3-16 17:27

楼主第二篇大作,学习了。浅谈反思也给新手提供了学习的思路,太好了。

共同学习嘛:handshake Moon3r 发表于 2019-3-16 10:21

这个题目在linux下应该是可以用strings直接看到flag的

没试过,多谢指点 这个题目在linux下应该是可以用strings直接看到flag的 很好我很喜欢 感谢楼主的分享,学习了 学习了,感谢分享 https://weibo.com/2579924283/

https://weibo.com/2579924283/HlsdXp5KV

https://weibo.com/2579924283/Hls6mmlMZ

https://weibo.com/2579924283/Hls623oQo

https://weibo.com/2579924283/HloBJqgfj

https://weibo.com/2579924283/HlmiTe6Lt

https://weibo.com/2579924283/HlmhSyZE1

https://weibo.com/2579924283/Hlmg6oo3i

https://weibo.com/2579924283/Hlmg12Les

https://weibo.com/2579924283/HllyU3IOB

向楼主学习~之前好像看过楼主的帖子 cpgqy 发表于 2019-3-18 10:26

向楼主学习~之前好像看过楼主的帖子

在哪里看过。。

页:

[1]

2