|

|

本帖最后由 shavchen 于 2019-4-9 21:59 编辑

本文结构

-

逆向实战

- exeinfope查壳

- IDA静态调试

- OD动态调试

-

总结

逆向实战

-

一. 下载easy_re.exe

`https://ctf.bugku.com/files/9275b6de25ac17d9c202fc080273876f/re1.exe`

-

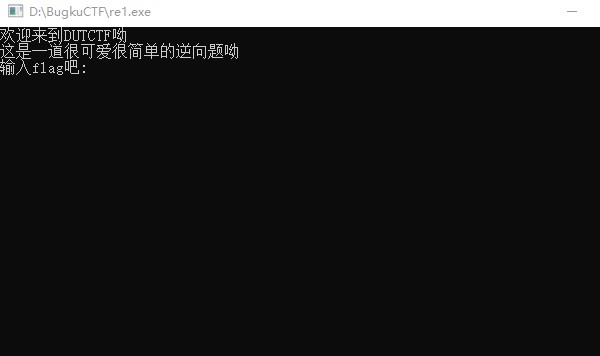

二. 让程序跑起来

-

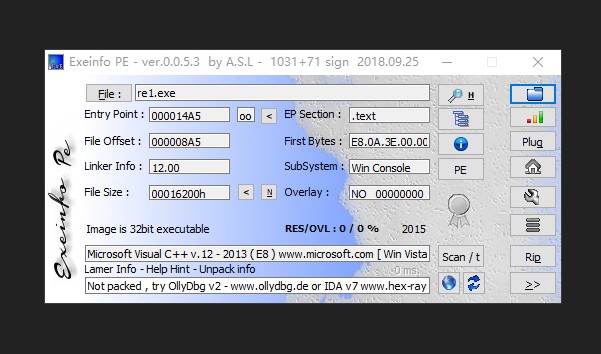

三. exeinfope查看程序基本信息

- 可以看到这是没有加壳的vc程序

-

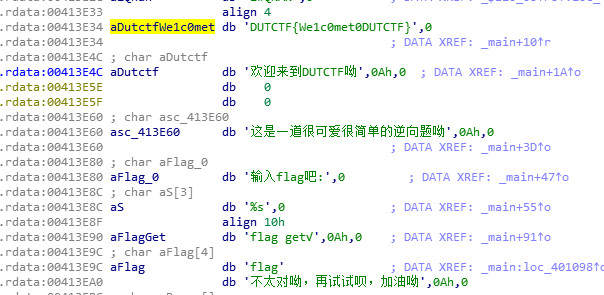

四. IDA用起来

- 载入easy_re.exe

- Shift+F12查找字符串

- ida快捷键,选中变量按a,可以快速显示字符串

- 直接看到flag

-

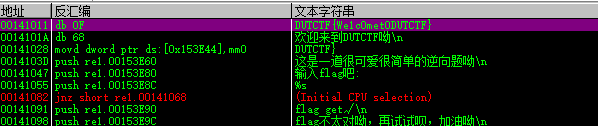

五. OD跑起来

-

OD载入easy_vb.exe

-

右键中文字符串智能搜索,发现疑似flag字符串

- DUTCTF{We1c0met0DUTCTF}

-

提交测试成功,好简单。。

-

六.总结

|

免费评分

-

查看全部评分

|

发表于 2019-3-20 23:41

发表于 2019-3-20 23:41

发表于 2019-3-21 00:09

发表于 2019-3-21 00:09

发表于 2019-3-21 10:17

发表于 2019-3-21 10:17

发表于 2019-3-21 10:28

发表于 2019-3-21 10:28

发表于 2019-3-21 10:46

发表于 2019-3-21 10:46